Après une année 2016 marquée par l’arrivée des « ransomware », l’année 2017 a subi un véritable tsunami de ransomware ou autres cryptolocker, dont quelques-uns ont marqué la chronique (WannaCry, Petya…)

A cela vient s’ajouter un intérêt grandissant pour les données numériques devenant monnayables, mis en lumière par quelques faits marquant dont : Yahoo (3 Milliards de comptes piratés), Uber (données de 50 Millions de comptes clients volés), Ashley Madisson (150 Millions de comptes dérobés). Liste bien entendu non exhaustive que nous pourrions clore par Equifax (145 Millions de comptes piratés), qui a conduit l’entreprise à se séparer de son DSI et de son PDG en octobre 2017.

Or si les entreprises ont, semble-t-il, conscience du problème, puisque près de 80 % déclarent que leur principale priorité est la protection des données (cf. 17e édition des assises de la sécurité pilotée par l’ANSSI en octobre 2017), on constate que 3 entreprises sur 4 sont aveugles face à une cyberattaque.

Définition

La commission européenne a défini les 3 catégories d’activités criminelles relevant de la cybercriminalité :

- Atteinte directe à des systèmes informatiques : visant à perturber leur fonctionnement, elles sont destinées à faire « tomber le serveur » à distance (Déni de service),

- Actes illicites utilisant des outils numériques : Vols de données, escroqueries, phishing, contaminations, usurpations d’identité,

- Modification du contenu d’un espace numérique pour y déposer des données illicites.

A quoi s’attendre en 2018 ?

Dans ce contexte pourtant, la surface d’attaque ne cesse de grandir, dopée notamment par la « transformation numérique » des entreprises.

Cette notion engendre non seulement une augmentation notable de la quantité de données numériques disponibles (BigData), mais également une complexification des réseaux au travers de deux facteurs que sont :

- Système d’information hybride : Les systèmes d’informations sont de plus en plus répartis géographiquement avec notamment une présence dans le cloud.

- IOT Industrielle : Rapprochement entre les objets industriels connectés et les réseaux bureautiques dans un but de simplification de l’administration.

C’est d’ailleurs une des tendances de cette année 2018 qu’il va falloir intégrer : La multiplication des objets connectés et la faible compétence des utilisateurs en matière de cybersécurité.

Les enjeux de la cybersécurité en 2018

La cybersécurité repose bel et bien sur 4 piliers majeurs que sont : La législation, l’Humain, l’organisation et la technique.

Avec l’arrivée du Règlement général de protection des données (RGPD) au 25 Mai 2018, la sécurité doit désormais être implantée avant que l’incident ou l’attaque ne se produise (Article 25 du RGPD). Le volet législatif est donc actif.

La multiplication des attaques au travers d’E-mail, des réseaux sociaux ou d’usurpation d’identité indique également que le facteur humain risque de devenir le « maillon faible » si rien n’est mis en place.

L’évolution que le RGPD imposera au niveau des entreprises est également marquée au niveau de l’organisation et de la maîtrise de la donnée. En effet, sécuriser massivement n’est pas la bonne approche pour se mettre en conformité, il faut avant tout structurer son organisation et identifier précisément la localisation, les échanges et les traitements associés aux données importantes.

Enfin, pour permettre une anticipation maximale et surtout une détection rapide d’une cyberattaque, il faudra se doter de solutions technologiques actuelles permettant notamment d’identifier les failles présentes, mais également maîtriser l’origine des flux entrants sur notre réseaux.

Il est donc évident que la sécurité numérique va représenter un enjeu majeur pour les entreprises et leurs dirigeants. Le recours à des tiers spécialisés dans ce domaine risque de devenir incontournable pour nombre de société ne disposant pas de la capacité en interne à faire face à ce nouveau défi.

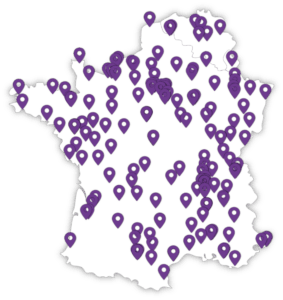

C’est dans ce cadre que C’PRO Informatique se positionne quotidiennement depuis plusieurs années pour mettre à disposition de ces clients toute son expertise technologique en proposant notamment des « solutions managées ».